Что Вы изучите в этой статье:

- Конфигурирование VTP

- Конфигурирование Cisco коммутатора

- Расширенный диапазон VLAN

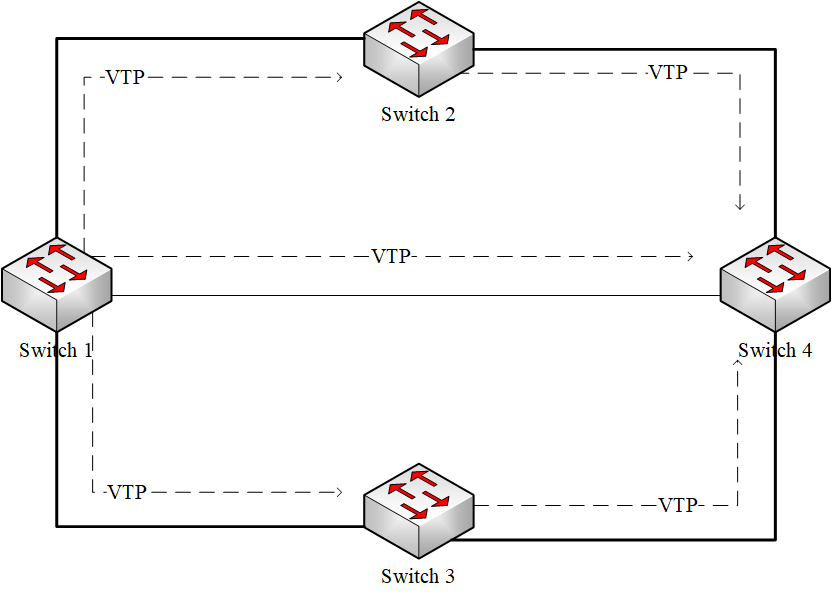

Представьте, что в Вашей сетевой инфраструктуре 20, 50 или около 100 коммутаторов и возникла ситуация, что Вы изменили VLAN на одном из коммутаторов. Тогда Вам необходимо было бы изменить настройку VLAN также и на остальных коммутаторах вручную, чтобы информация о VLAN была одна и та же на всех устройствах одновременно. Этот процесс занял бы несколько часов вашего времени, не говоря уже о проблемах, которые могли бы возникнуть в результате настроек.

Как Вы уже догадались, можно сделать настройку изменений VLAN на одном свиче, и передать эту настройку на остальные коммутаторы автоматически. Этот метод обеспечивает согласованность во всей сети и называется VLAN Trunking Protocol (VTP).

VTP это проприетарный Cisco протокол 2 уровня, который распространяет информацию о VLAN на всех коммутаторах, которые настроены на получение этой информации. VTP передает следующую информацию о каждом VLAN, это имя VLAN, VLAN id и тип VLAN. Однако, VTP не передает описание принадлежности порта к VLAN.VTP гарантирует, передачу актуальной информации о VLAN на все устройства домена.

Во вторую версию VTP включена поддержка сети топологии Token ring, которая на сегодняшний день уже устарела, поэтому достаточно использования 1 версии протокола.

В третьей версии VTP поддерживаются следующие свойства, которые не поддерживаются во второй и в первой версиях:

– улучшенная аутентификация;

– поддержка расширенной нумерации VLAN, диапазон от 1006 до 4096. В отличие от первой и второй версий с диапазоном от 1 до 1005;

– частная VLAN поддержка;

– любая база данных в домене;

– VTP Primary server и VTP secondary server (Primary server обновляет информацию в базе данных и передает обновление на все устройства в сети, в отличие от Secondary server, который создает резервную копию обновления VTP конфигцрации, полученной с Primary server на память NVRAM.

– опция включения и отключения VTP на порту.

Для подключения к домену вы просто задаете каждому свичу имя домена, например “Cisco”. Только свичи, в одном и том же VTP управляемом домене, могут обмениваться информацией. VTP информация может быть заблокирована паролем, причем все свичи в VTP домене должны обладать одним и тем же паролем для расшифровки VTP пакетов.

Преимущества использования VTP:

- Актуальный и объемный мониторинг VLANов

- Согласованность VLAN во всей сети

- Быстрота добавления и удаления VLAN.

Switch2#sh vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/2, Fa0/3, Fa0/4, Fa0/5

Fa0/6, Fa0/7, Fa0/8, Fa0/9

Fa0/10, Fa0/11, Fa0/12, Fa0/13

Fa0/14, Fa0/15, Fa0/16, Fa0/17

Fa0/18, Fa0/19, Fa0/20, Fa0/21

Fa0/22, Fa0/23, Fa0/24, Gig0/1

Gig0/2

1002 fddi-default active

1003 token-ring-default active

1004 fddinet-default active

1005 trnet-default active

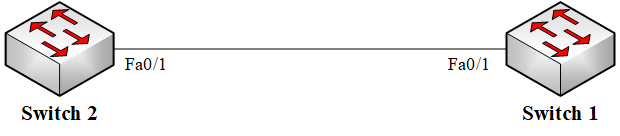

Switch1#sh interfaces trunk Port Mode Encapsulation Status Native vlan Fa0/1 auto n-802.1q trunking 1 Port Vlans allowed on trunk Fa0/1 1-1005 Port Vlans allowed and active in management domain Fa0/1 1 Port Vlans in spanning tree forwarding state and not pruned Fa0/1 1

На схеме выше Switch1 и Switch2, соединение посредством интерфейса trunk (интерфейс Fa0/1 на Switch2 настроен вручную, а на Switch1 интерфейс Fa0/1 в автоматическом режиме-negotiated).

Вы можете увидеть, что на Switch1 “Encapsulation” 802.1q и “n” подразумевает, что negotiated. Для того, чтобы увидеть текущие настройки VTP необходимо воспользоваться командой:

Switch#sh vtp status

VTP Version capable : 1 to 2

VTP version running : 1

VTP Domain Name :

VTP Pruning Mode : Disabled

VTP Traps Generation : Disabled

Device ID : 000A.F3E0.1400

Configuration last modified by 0.0.0.0 at 0-0-00 00:00:00

Local updater ID is 0.0.0.0 (no valid interface found)

Feature VLAN :

--------------

VTP Operating Mode : Server

Maximum VLANs supported locally : 1005

Number of existing VLANs : 5

Configuration Revision : 0

MD5 digest : 0x7D 0x5A 0xA6 0x0E 0x9A 0x72 0xA0 0x3A

0xF0 0x58 0x10 0x6C 0x9C 0x0F 0xA0 0xF7

Мы видим, что пока данное устройство не сконфигурировано еще, но роль данного устройства по умолчанию Server. И всего по-умолчанию 5 VLAN. Я собираюсь установить VTP domain name на Switch2 и добавить VLAN в конфигурацию для отправки со свича. Если у коммутатора по соседству не будет установлен VTP доменное имя, тогда будет присвоено входящее имя и добавлен новый VLAN в текущую конфигурацию.

Switch2#conf t Enter configuration commands, one per line. End with CNTL/Z. Switch2(config)#vtp doma Switch2(config)#vtp domain 4laborant.ru Changing VTP domain name from NULL to 4laborant.ru

И мы увидим, что данное изменение уже применено и на Switch1

Switch1#sh vtp status VTP Version capable : 1 to 2 VTP version running : 1 VTP Domain Name : 4laborant.ru VTP Pruning Mode : Disabled VTP Traps Generation : Disabled Device ID : 00D0.FFA4.4D00 Configuration last modified by 0.0.0.0 at 0-0-00 00:00:00 Local updater ID is 0.0.0.0 (no valid interface found)

Сейчас добавим VLAN на Switch1 и назовем его:

Switch1#conf t Enter configuration commands, one per line. End with CNTL/Z. Switch1(config)#vtp doma Switch1(config)#vtp domain 4laborant.ru Changing VTP domain name from NULL to 4laborant.ru Switch1(config)#vla Switch1(config)#vlan 100 Switch1(config-vlan)#nam Switch1(config-vlan)#name ADMIN Switch1(config-vlan)#end

И можно обнаружить, что данный VLAN также уже добавлен на устройстве Switch2.

Если вы добавите новый коммутатор в свою сеть, у которого номер ревизии (configuration revision number) выше, чем текущего сервера VTP, то вы рискуете тем, что все ваши сетевые устройства, которые находятся в Operating mode:Client будут принимать информацию с вашего нового устройства.

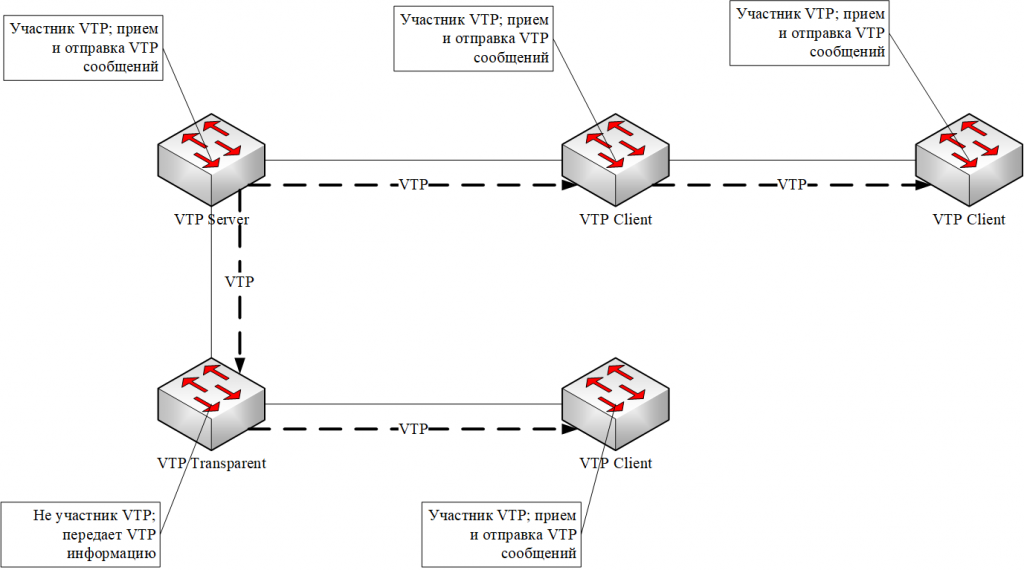

VTP режимы

Возможно три режима работы коммутатора в VTP домене:

- Режим Клиента (Client mode)

- Режим Сервера (Server mode)

- Прозрачный (Transparent)

Client mode

В режиме Client mode коммутатор получает VTP информацию и устанавливает все изменения, но в этом режиме на свиче невозможно добавление, изменение или удаление VLAN информации локально:

Switch#conf t Enter configuration commands, one per line. End with CNTL/Z. Switch(config)#vtp mo Switch(config)#vtp mode CLI Switch(config)#vtp mode CLIent Setting device to VTP CLIENT mode. Switch(config)#vlan 10 VTP VLAN configuration not allowed when device is in CLIENT mode.

Режим Client mode отправляет VTP пакет полученный посредством порта trunk. Таким образом данная информация о VLAN не хранится в NVRAM устройства, и перезагрузка сотрет всю информацию о VLAN.

Также учитывайте, что если вы отключите VTP клиента от сети и установите его сервером, а после уже сделаете изменения на этом сервер. Восстановив данное устройство в сети, вы можете получить изменения на клиентах в сети, так как существует поле COnfiration revision, на основании которого происходит определение VTP сервера с которого получают изменения VLAN конфигурации. И чем выше Revision Number, тем более приортетнее устройство.

Server mode

В данном режиме коммутатор авторизован на создание, изменение и удаление VLAN информации на всем VTP Домене. Коммутаторы по умолчанию установлены в данном режиме. Вся информация о VLAN Хранится в NVRAM на VTP сервере в файле под названием VLAN.dat и остается после переустановки устройства. Вы можете иметь несколько VTP серверов в домене, однако VTP сервером, с которого будет приниматься обновление будет именно то устройство с самым высоким Revision number

Transparent mode

В данном режиме коммутатор пересылает VTP информацию посредством портов в trunk, но не меняя свою конфигурацию VLAN. В данном режиме на устройстве можно изменить, добавить или удалить VLAN, но данные изменения не будут пересылаться дальше. То есть все изменения будут устанавливаться только локально.

Данный режим необходим, если вы хотите использовать более 1024 VLANов или приватные VLANы. Расширенные диапазон используемыхз VLANов это от 1006 до 4094, включительно.

Switch#conf t Enter configuration commands, one per line. End with CNTL/Z. Switch(config)#vtp m Switch(config)#vtp mode cli Switch(config)#vtp mode client Setting device to VTP CLIENT mode. Switch(config)#vl Switch(config)#vlan 2000 VTP VLAN configuration not allowed when device is in CLIENT mode. Switch(config)#vtp mo Switch(config)#vtp mode tra Switch(config)#vtp mode transparent Setting device to VTP TRANSPARENT mode. Switch(config)#vla Switch(config)#vlan 2000 Switch(config-vlan)#end Switch# %SYS-5-CONFIG_I: Configured from console by console

| Д | VTP server | VTP client | VTP transparent |

|---|---|---|---|

| Отправка VTP сообщений | Да | Да | Нет |

| Прослушивание VTP сообщений | Да | Да | Нет |

| Создание VLANов | Да | Нет | Да (локально) |

| Удаление VLANов | Да | Нет | Да (локально) |

| Изменение VLANов | Да | Нет | Да (локально) |

| Хранение VLANов | Да | Нет | Да (локально) |

Расширенный VLAN

Cisco использует некоторые номера VLAN для определенных протоколов, Native VLAN, и системного использования, в то время как остальные доступны для стандартного диапазона VLAN (2-1001) и другой для расширенного диапазона (1006-4094).

| Номер или диапазон VLAN | Тип | Описание |

|---|---|---|

| 0 | Зарезервирован | Этот VLAN зарезервирован и не конфигурируем. Существует для IEEE 802.1P приоритетного теггирования голосового траффика |

| 1 | Доступен | VLAN по-умолчанию Cisco native VLAN. Может быть использован , но не может быть удален. |

| 2-1001 | Доступен | Этот диапазон может быть создан, изменен или удален на любом устройстве Cisco Catalyst switches. |

| 1002-1005 | Доступен | Этот диапазон используется по-умолчанию для Token Ring и FDDI VLANов. не могут быть удалены. |

| 1006-4094 | Доступен | Это расширенный диапазон VLAN, который может быть добавлен, изменен и удален. |

| 4095 | Зарезервирован | Этот VLAN зарезервирован для системного использования и не может быть сконфигурирован. |

Однако, несмотря на то, что 0 и 4095 используемые системой VLANы, они не будут появляться в командах просмотра.